xss平台干什么用的(XSS利用)

时间:2022年06月07日 05:06:391、什么是XSS攻击

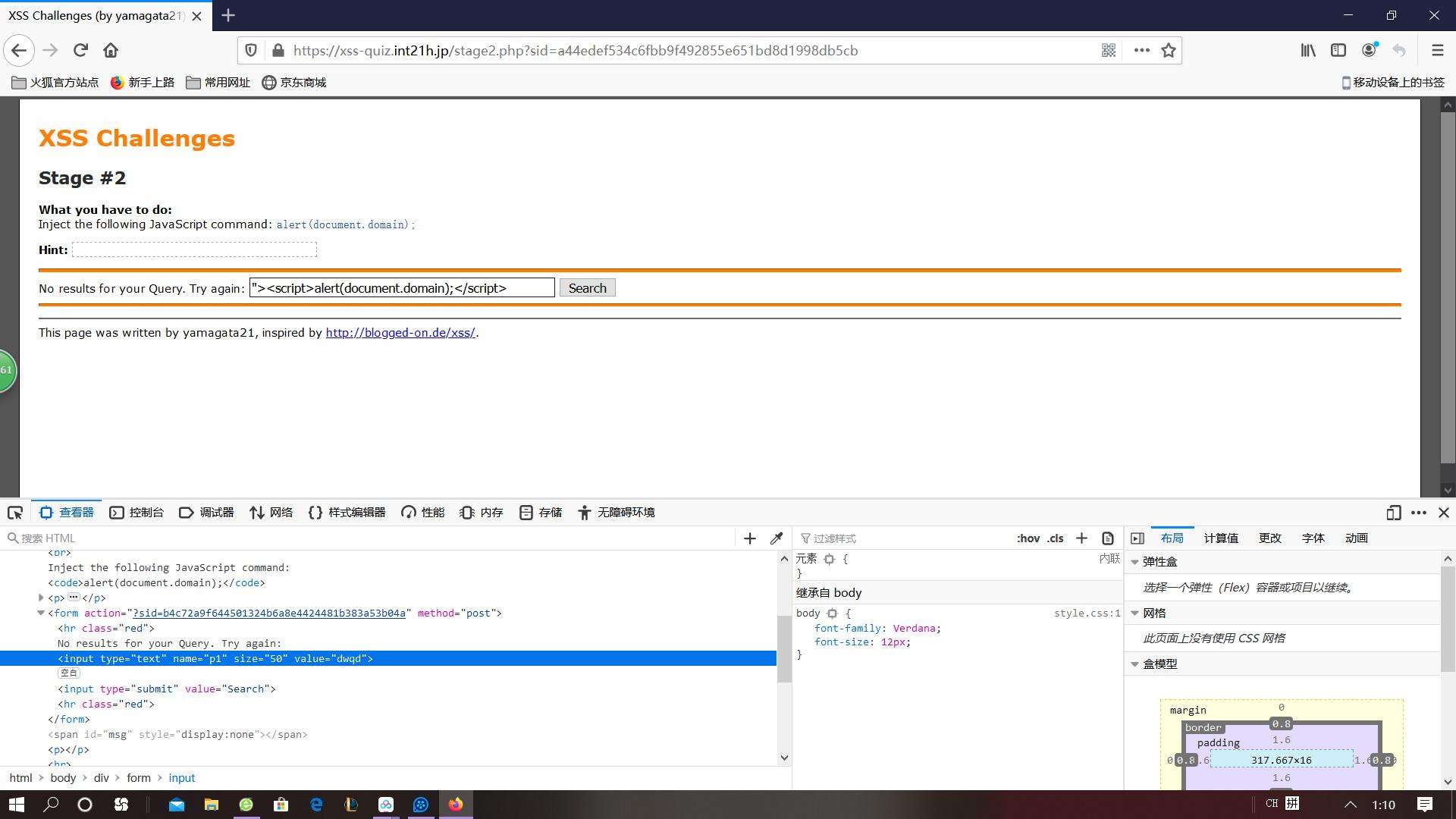

XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被黑客用来编写危害性更大的 *** 钓鱼(Phishing)攻击而变得广为人知。对于跨站脚本攻击,黑客界共识是:跨站脚本攻击是新型的“缓冲区溢出攻击“,而Java是新型的“ShellCode”。

2、XSS原理

Java可以用来获取用户的Cookie、改变网页内容、URL跳转,那么存在XSS漏洞的网站,就可以盗取用户Cookie、黑掉页面、导航到恶意网站。

通常使用< src=”http://www.secbug.org/x.txt”></>方式来加载外部脚本,而在x.txt中就存放着攻击者的恶意Java代码,这段代码可能是用来盗取用户的Cookie,也可能是监控键盘记录等恶意行为。

3、XSS有哪些类型?

反射型:简单的描述就是把用户输入的数据反射给浏览器,这个数据可能是Html代码或者js代码,反射后让浏览器去执行。

存储型:把用户输入的数据(比如恶意的js代码)存储在服务器端,具有很强的稳定性,危害时间长。

DOM Based XSS:这种不是按照存储在哪里来划分的,可以说是反射型,由于历史原因,归为一类,通过改变DOM结构形成的XSS称之为DOM Based。

4、如何防御XSS呢?

1)给关键的Cookie设置HttpOnly属性

这样能够避免js读取Cookie信息(设置后有助于缓解XSS,但是XSS除了劫持Cookie之外,还可以模拟用户的身份进行操作)。

2)进行输入检查

如果仅仅在客户端通过 *** 来做输入校验,有可能会被攻击者绕过,WEB开发中的普遍做法是同时在客户端和服务端做校验。这种输入检查的方式也称之为XSS Filter。

3)输出检查

一般说来,除了富文本输出之外,在变量输出到HTML页面时,可以使用编码或者转义的方式来防御XSS攻击。

4)防御DOM BasedXSS

前面提到的集中 *** ,对于这种类型不太适用,需要特别对待,那如何才能防御呢?

首先是$var输出到<>是,应该执行一次javasriptEncode,其次在doument.write输出到HTML页面时,如果是输出到事件或者脚本,可以再做一次javaEncode,如果是输出到HTML内容或者属性,则可以做一次HtmlEncode。

GDCA(数安时代)拥有国内自主签发信鉴易 TrustAUTH SSL证书以及是国际多家知名品牌:GlobalSign、Symantec、GeoTrust SSL证书指定的国内 *** 商。为了让国内更多的网站升级到安全的https加密传输协议。近日,GDCA推出多种国际知名SSL证书以及代码签名证书优惠活动,实现HTTPS加密并展示网站以及程序的真实身份信息。详情请资讯GDCA产品官网在线 *** https://www.trustauth.cn/。

文章转载:https://www.trustauth.cn/wiki/15921.html